电脑系统获取最高权限设置在哪-电脑系统获取最高权限设置

1.Win7系统用户帐户如何设置为最高权限

2.如何得到电脑的最高权限?我的只是Administrator身份,电脑中还有禁区无法接触。

3.如何取得系统最高权限 xp

4.win10账户如何获得最高权限

Win7系统用户帐户如何设置为最高权限

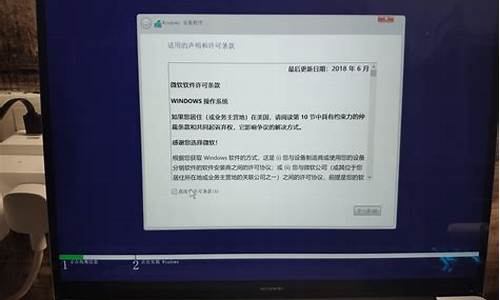

Windows 7 系统开启 Administrator 账户的方法根据Windows 7 系统的版本不同而不同。

Windows 7?旗舰版的步骤如下:

1、在桌面“计算机”处,右键,点击“管理”。

2、在左侧选择“本地用户和组”、“用户”,在右侧的Administrator处右击,然后选择属性。

3、在属性里将“账户已禁用”取消勾选,应用确定即可。

4、重启电脑,或按win+L,或在开始菜单内注销账户,就能够使用Administrator账户了。

Windows7 家庭版的步骤如下:

1、打开开始菜单,输入cmd。

2、开始菜单查找到cmd.exe程序后,右击,选择“以管理员身份运行”。

3、打开cmd之后,输入“net user administrator /active:yes”,按回车。

4、提示“命令成功完成”。

5、重启电脑,或按win+L,或在开始菜单内注销账户,就能够使用Administrator账户了。

win7更改用户账户控制设置的步骤如下:

1、打开开始菜单,输入UAC,点击打开“更改用户账户控制设置”。

2、拖动如图所示的滑块,最上面是最严格,最下面是最松懈。

3、更改完毕,点击“确定”。

如何得到电脑的最高权限?我的只是Administrator身份,电脑中还有禁区无法接触。

用户可以获得的Windows最高权限为TrustedInstaller权限, Windows最高权限为System即系统权限 ,此权限用户无法获得。

TrustedInstaller权限获得

方法1:用鼠标右键点击要操作的文件或文件夹,依次进入“属性→安全→高级→所有者→编辑”,在“将所有者更改为”栏中选择登录系统的管理员用户,再选择“应用”,一路确认,回到文件夹属性窗口。然后设置文件或文件夹的TrustedInstaller权限,进入“安全”选项卡,选择“编辑”,在权限窗口上栏中选择登录系统的管理员用户,在下栏中选择“允许”,一路确认,至此就拥有了该文件或文件夹的管理权限。此时我们再删除该文件或文件夹,就能轻松搞定!这种方法的缺点是步骤比较多。

方法2:借助小工具“Windows 7文件权限工具”。双击这个工具,选择“启用‘获取文件权限’”选项,完成安装。如果需要取得某文件或文件夹的TrustedInstaller权限,就用鼠标右键点击该文件或文件夹,再选择“获取文件权限”,就可以获得TrustedInstaller权限了。

如何取得系统最高权限 xp

操作系统的最高权限就是我们平常所说的系统权限,获得了一台主机的最高权限,就能在这台主机上执行任意命令。在很多场合,我们使用的电脑并不是最高权限,因此有很多的操作受到限制。例如网吧、学校里提供给我们使用的电脑,通常只提供我们用户权限的账户,使用时很不方便。那么我们如何才能获取一台主机的最高权限,如何将我们的用户权限账户变为系统权限级别的账户呢?方法可能有很多,看完本文,你将在从中找到答案。

一.利用系统漏洞轻松提升账户权限

Windows每年都会有无数的漏洞被曝光,其中影响最大危害最深的就是溢出漏洞。而溢出漏洞又分为两类,一类是远程溢出漏洞,一类是本地溢出漏洞,前者经常被黑客利用来入侵网络上的主机,后者通常被用来进行本地的账户权限提升。

Windows的本地权限溢出漏洞有很多,如最新的"Microsoft Windows键盘事件权限提升漏洞"。该漏洞通过向以更高权限运行的桌面应用程序(如explorer.exe)发送恶意的键盘事件,以此得到一个拥有最高权限的shell,在这个shell中可以执行任意命令,例如建立删除账户,访问修改文件等,当然也包括将用户级别的账户提升为系统权限。

准备工具:"键盘权限提升漏洞"的溢出工具——keybd.exe,安全界的"瑞士军刀"——NC。

1.获取explorer.exe进程的PID值

由于漏洞利用程序keybd.exe的溢出原理,需要用到explorer.exe进程的PID值。我们的第一步工作就是得到explorer.exe进程所相对应的PID值。右键点击工具栏,选择"任务管理器",在"进程"标签中可以看到当前系统中运行的所有进程,但是默认是不显示进程的PID值的,因此我们还得进行一番小小的设置。点击"任务管理器"上的"查看"菜单→"选择列",在弹出的选择界面中勾选"PID(进程标识符)",点击"确定"即可,这样我们就可以在"任务管理器"中直接查看进程的PID值了,例如这里的explorer.exe进程的PID值为"1300"。

查看explorer.exe进程的PID值

2.用"keybd.exe"进行溢出

点击"开始"→"运行",输入"CMD"运行"命令提示符",在"命令提示符"中运行"keybd.exe",其溢出格式如下"keybd.exe explorer.exe进程的PID值",根据上文中得出的PID值,我们输入"keybd.exe 1300"即可。如果溢出成功,会出现一个新的"命令提示符"窗口。

3.得到系统权限

溢出成功后,我们就可以使用NC来获取一个拥有系统权限的shell。

在"命令提示符"中运行NC,输入命令"nc -vv localhost 65535",回车后就会得到一个拥有系统权限的shell,在这个shell中可以执行任意命令,我们的目标是将当前使用的用户权限账户提升为管理员权限。例如当前使用的账户名为"piaohubuding",那么在shell中输入"net localgroup administrators piaohubuding /add"即可,这样我们的账户便已经具有了最高权限。

溢出后提升权限

防:

1.更新系统补丁,补丁下载地址: 给"命令提示符"添加访问权限,使用户权限的账户无法使用"命令提示符",同时对同目录中的net.exe进行相同的权限设置。

二.借应用软件之手提升权限

提到账户权限提升,很多朋友都会想到Windows那数不清的本地溢出漏洞。其实不光只有Windows本身的漏洞可以提升权限,绝大多数应用软件的漏洞都可以被利用来提升权限,例如Serv-U、winrar的漏洞。这些应用软件和系统结合紧密,或者需要拥有系统权限才能运行,因此其漏洞一旦被黑客利用,得到的权限往往是系统权限。下面我们来对Serv-U这款著名的FTP服务器软件进行权限提升测试。

Serv-U是一个Windows平台下使用非常广泛的FTP服务器软件。由于其设计问题,所有的Serv-U(5.0版本以下)都存在默认本地管理员登录密码,我们可以利用这个漏洞以系统权限在系统上执行任意命令。我们首先本地连接Serv-U,用默认的管理员密码建立一个执行权限的FTP用户,然后连接到服务器执行"site exec"命令,就可以以系统权限执行任意命令了。

首先将Serv-U安装文件夹下的ServUDaemon.ini拷贝到其他的电脑中,然后在那台电脑中安装Serv-U,把拷贝过去的ServUDaemon.ini覆盖Serv-U目录中的同名文件。启动Serv-U,建立一个用户,在"主目录"一项中输入"c:\","权限"一项中选择"系统管理员",并使其具有"执行"权限。然后再把ServUDaemon.ini文件拷贝回本机,覆盖同名文件。

在Serv-U中创建一个"系统管理员"运行"命令提示符",输入"ftp"启动ftp服务,输入命令"open 本机IP",与本机的Serv-U建立连接。然后输入我们在Serv-U中建立的系统管理员账户与密码,成功登陆。接着用cd命令进入系统目录的system32目录,输入"quote site exec net.exe user piaohubuding 123456 /add",如果出现"200 EXEC command successful (TID=33)"则表示建立账户成功,接着我们就可以把这个账户提升为管理员权限,输入命令"quote site exec net.exe localgroup administrators piaohubuding /add"即可,这样我们就可以建立一个系统权限的账户(并不是Serv-U中的账户,注意不要混淆),至此,提权结束。

成功创建具有系统权限账户

防:

1.使用最新版的Serv-U软件。

2.首先建立一个系统账户,给予user权限。然后在"服务"面板中双击Serv-U的服务"Serv-U FTP 服务器",会出现服务属性面板,切换到"登陆"标签,将"登陆身份"设定为我们刚才建立的账户。接着设定文件夹权限,使刚才建立的账户具有对Serv-U安装目录和提供FTP服务目录的完全控制权限。这样由于Serv-U不是以系统权限运行,那么建立删除账户就无从谈起了。

小贴示:使用上面的防范方法需要将系统文件格式转换为NTFS,否则无法对文件夹进行权限设置。

三.偷梁换柱,巧提权限

我们都知道Windows的正常运行需要有很多服务来支持,进入"控制面板"→"管理工具"→"服务"就可以查看系统中存在的服务。不同的账户虽然在系统配置上面有很大的区别,但是其使用的服务是相同的。如果我们将服务中的某一项内容替换,那么所有账户登陆后都将运行我们替换后的服务。我们可以利用这一个原理,将一个正常的服务替换为我们的木马,那么只要系统管理员登陆,就将运行我们的木马,提权就不再是一件难事了。

首先我们得找到一个系统不常用的服务,这种服务有很多,即使停止该服务也不会对系统造成影响,例如"ClipBook"服务("剪贴簿查看器"储存信息并与远程计算机共享。)。在"服务"面板中双击"ClipBook"服务,在"可执行文件的路径"说明中可以发现其路径为"C:\WINDOWS\system32\clipsrv.exe"。到该目录下,将clipsrv.exe更名为clipsrv1.exe。然后我们配置好木马程序的服务端,将服务端命名为clipsrv.exe,放到"C:\WINDOWS\system32\"目录下。

选择需要替换的服务

由于这项服务默认是自动启动的,这样当管理员登陆系统的时候,将会自动运行我们的木马服务端,用木马就可以轻松创建具有系统权限的账户。

小贴示:将服务替换为木马后,不同权限的账户,运行的木马权限是相应的。例如以管理员账户登陆,那么木马的权限就是管理员权限,如果用用户权限账户登陆,那么木马的权限就是用户级别的。

防:

1.给服务运行对应的可执行文件所在的文件夹设定访问权限。

2.只给使用本机的其他用户以guest权限。

四.披荆斩棘,强制更改管理员密码

如今,Win2000/XP的账户安全已经不再坚不可摧,目前已经有工具可以直接更改系统管理员的密码,而不需要利用任何漏洞。例如ERD Command 2005,支持破解Windows全系列的账户密码,只要将ERD Command 2005刻录成光盘,然后用光盘启动,就能更改系统中任意账户的密码。

ERD Command 2005运行后会在硬盘里搜索所有已经安装的操作系统,然后选择操作系统安装的所在盘符,例如"c:\"。接着会出现"ERD Command 2005"的界面,选择"管理工具→密码修改",在出现的用户名列表中选择欲修改的用户名,输入密码点"下一步"即可。系统会提示"密码修改成功"。我们可以重启一下测试使用效果,事实证明,ERD Command 2005目前可以破解Windows全系列操作系统的账户密码,密码在其面前形同虚设。

可以说,只要我们能物理接触这台主机,就可以轻松得得到系统的最高权限。

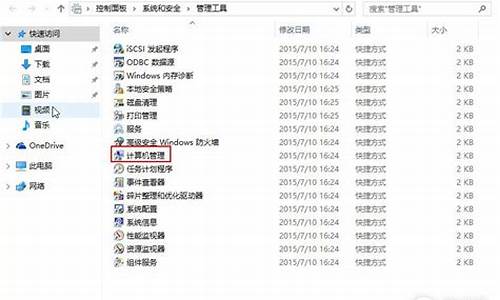

win10账户如何获得最高权限

1.右击要获取最高权限的对象(以F盘为例),再点属性

2.点击安全,再点高级

3.更改所有者

4.单击高级

5.查找要获取最高权限的帐户,然后双击

6.单击确定

7.替换子容器和对象的所有者

8.单击是,等待替换完成。

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。